「smime.p7s」

注意事項

興味本位?なのかわかりませんが、「smime.p7s」の中身を見ようとされる方がおられます。

表示する方法はありますが、このファイルの中身を見ても何の意味もありません。

このファイルが添付されているとS/MIME対応のメーラーが「署名の検証」を行っています。この「署名の検証」を行ってはじめて安全なメールだと判断出来ます。

単純にファイルの中身を見るだけでは、「改ざんされていたり、なりすましている」可能性すらあります。

誤った操作をすると、「偽物のサーバーを本物のサーバーと誤認識してしまう」ようなことにもなりかねませんので、安易に開いたり、中身を見ようなどとされない方が良いと思います。

ちなみに、開いたとしても「バイナリーファイル」なのでまともに見ることは出来ませんし、そもそもメール本文とは関係ないものなので直接開いて見る必要はありません。

また、暗号化ファイルなのでメール本文をこのファイルに含めると言う話もありますが、S/MIME対応のメーラーの普及率が低く、現行のメール本文を削除することが出来ないような状況なので、このファイルに本文を含める運用を行っているところは少ないようです。

メールに「smime.p7s」が添付されていると「安全なメール」と思われている方がおられますが間違いです。

S/MIME対応のメーラーで「検証」を行い、メールアドレスや証明書の発行機関などを確認して初めて安全なメールと判断出来ます。

単純に「smime.p7s」が添付されているだけで安全とは判断しないでください。

「smime.p7s」とは。

「電子署名付きメール」と言われるメールの「電子署名」が「smime.p7s」です。

「電子署名付きメール」では、

- メールの改ざんを防ぐ。

- メールの送り主が本物であると証明する。

事が出来ます。

ただし、メーラーがS/MIMEに対応しているものでなければなりません。

なので、必ずお使いのメーラーがS/MIMEに対応しているかご確認ください。

また、メーラーによって対応状況が異なっています。

使い方などが異なっていますので、合わせてご確認ください。

以前、「フィッシング詐欺メール」の記事を書いた際、詐欺メールの改ざん内容が進化しており本物との区別が難しくなってきていると書きました。

メールの「送信者」も容易に改ざん出来るため、本物のメールアドレスが設定されている詐欺メールも出てきています。

この「電子署名」の中にも送信者のメールアドレスが登録されているのですが、こちらは改ざんされているとわかるようになっているので、改ざんすることが出来ないようになっています。

なので、こちらを確認することで「フィッシング詐欺メール」ではなく、正真正銘の本物のメールであることが確認出来ます。

「電子署名付きメール」の検証方法

PCで使っている「Becky」がプラグインをインストールすることで「電子署名付きメール」(S/MIME対応)しているので、こちらを使ってメールを検証する方法を解説します。

※プラグインは既にインストールされている状態で解説していきます。

プラグインのインストール方法は、Beckyの公式サイトに記述されています。

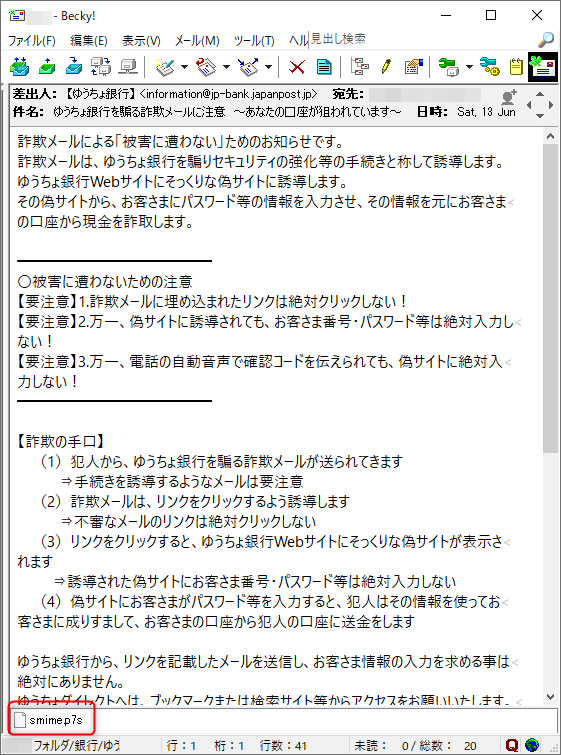

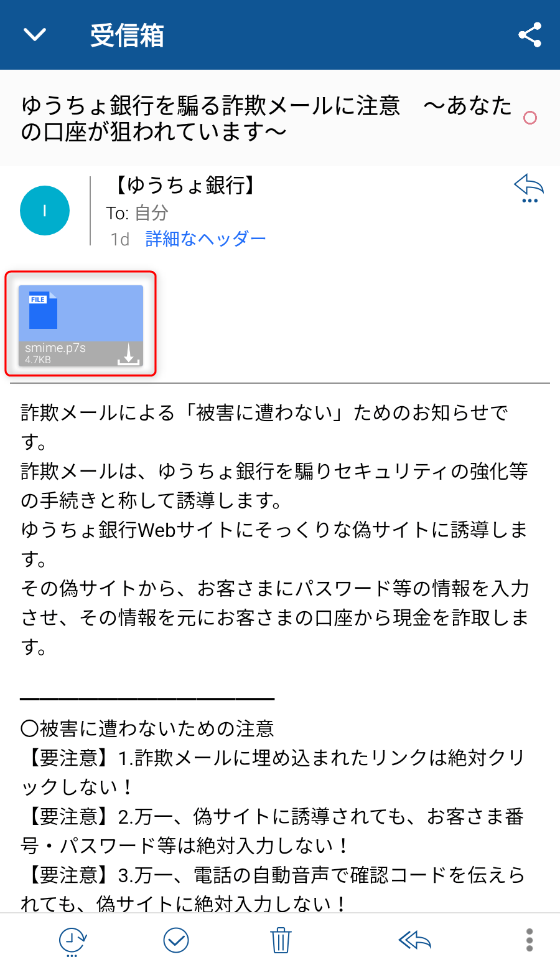

上図は「ゆうちょ銀行」から届いた、本物のメールで「詐欺被害に注意してください」という内容のメールになっています。

Beckyでは、メールの下の部分に「smime.p7s」が添付されているのがわかります。

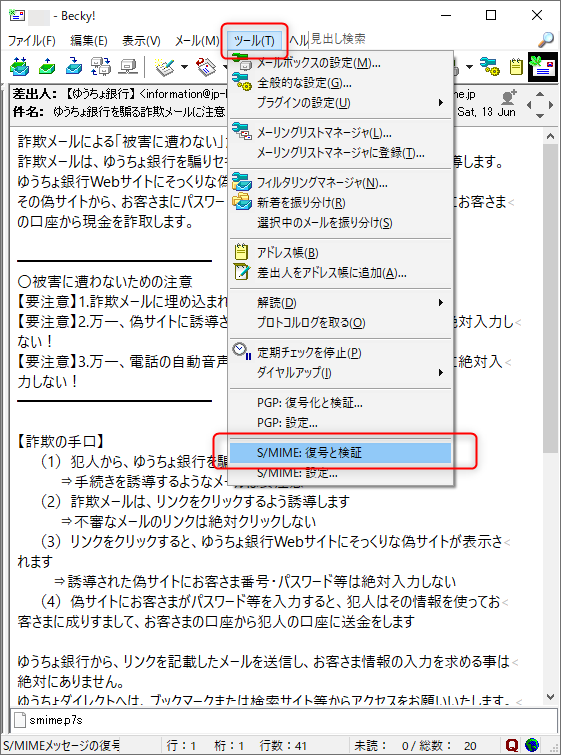

「ツール」ー「S/MIME:復号と検証」をクリックします。

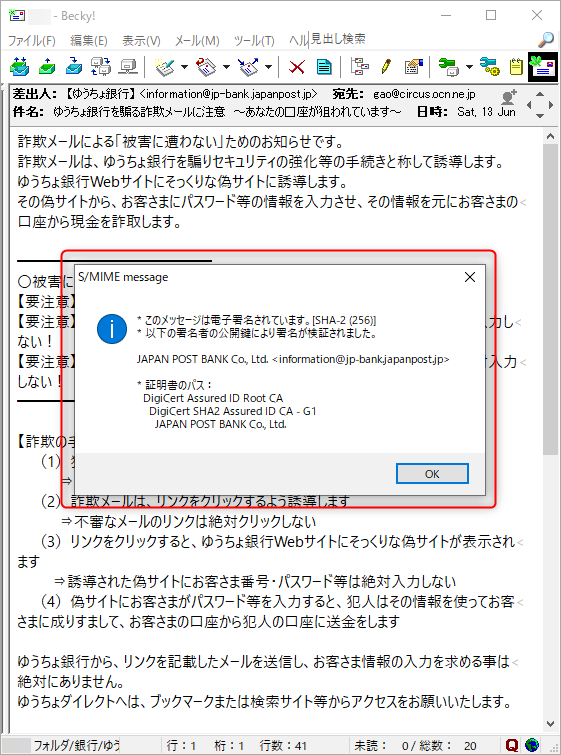

検証結果がポップアップで表示されます。

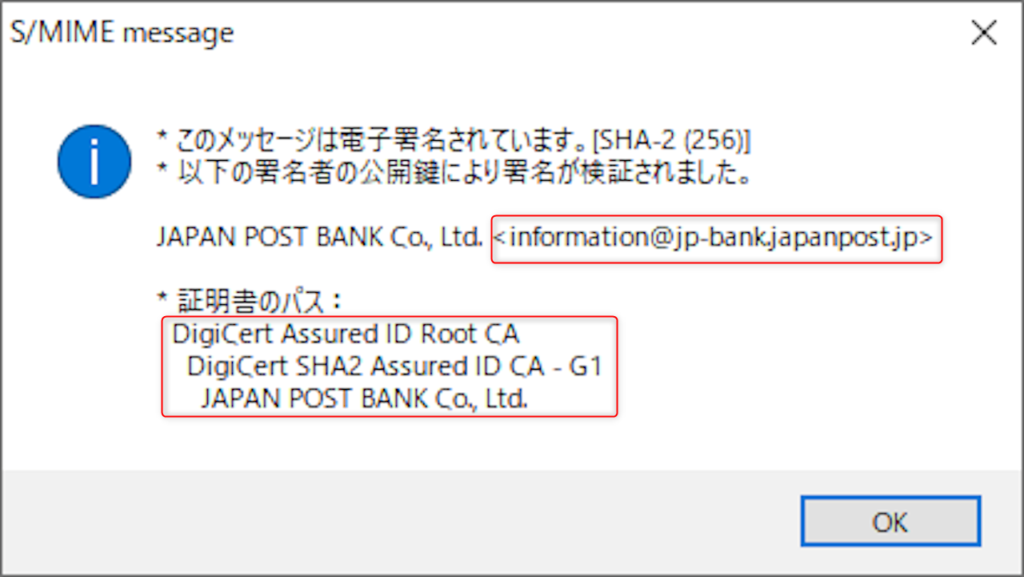

拡大したものが上図です。

見慣れない人には少しむずかしいもののように感じるかもしれませんが、特に注意して見ていただきたい部分を赤枠で囲いました。

1つ目の赤枠は「メールアドレス」です。

メールアドレスが正しいか?(特にドメイン)

2つ目は少しややこしいのですが、証明書の発行機関会社名やハッシュ名などです。

利用している証明書の発行機関が変わったり、同じ会社でもハッシュの方式が変わったりするので、定期的に内容が変わります。

送信元の会社名のサイトに情報が乗っていると思いますので確認してみてください。

ゆうちょ銀行の場合、以下を参考にしてみてください。

また、「フィッシング詐欺にご注意ください~対策のご紹介~」というページも大変役に立つ内容だと思いますので、一読されることをオススメします。

「smime.p7s」を添付してみる。

この記事の先頭の方でも書きましたが、「smime.p7s」が添付されているだけでは「安全なメールではない」ことを確認するため、テストとしてエディタで偽物の「smime.p7s」を作成し、メールに添付して送信してみたのが上の図です。

ファイルが添付されていますが偽物なので、「S/MIME:復号と検証」がグレーアウトされて選択出来ない状態になっています。

また証明書であれば、とあるツールを使うと「なんちゃって証明書」を作成することも可能なので、テストしてみると言うのもありましたが結果はわかっているので、そこまでのテストはしませんでした。

このように、「S/MIME対応メーラでメールを検証」して、初めてメールの安全性がチェック出来ます。

実際に届いたメール

本物のメール

上図は、上でも紹介した本物メールを、スマホ用の「BlueMail」で表示したところです。

- 「smime.p7s」が添付されている。

※添付されているから本物という訳ではありませんが、重要なメールには添付されているはずなので、添付されて居ないものは偽物の可能性が高いです。

※残念ながら「BlueMail」はS/MIMEに対応していないので中身の検証は出来ません。 - 本文の中に「リンク」がない。

※現在は、「リンク」は使われていないそうです。

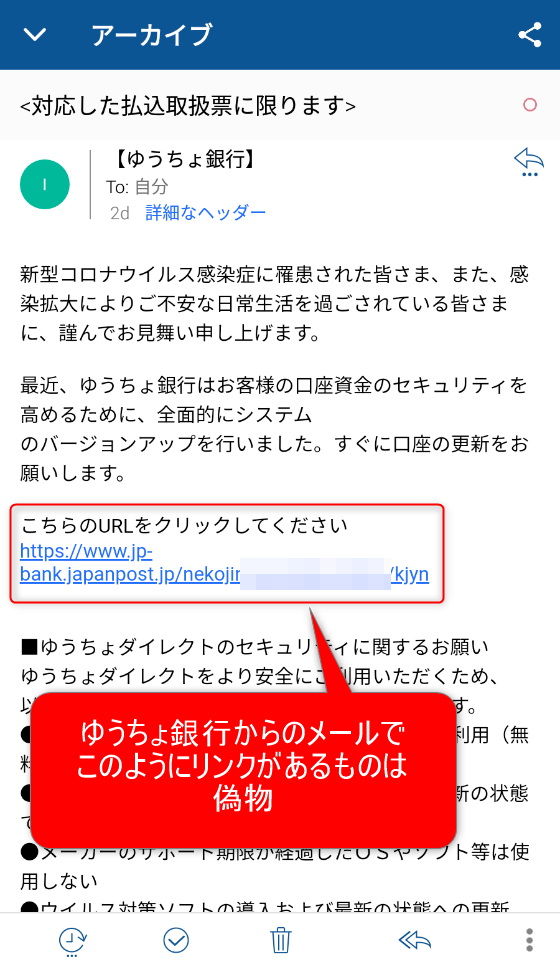

偽物のメール

上図が偽物(フィッシング詐欺メール)です。

- 「smime.p7s」が添付されていない。

- 「リンク」が使用されている。

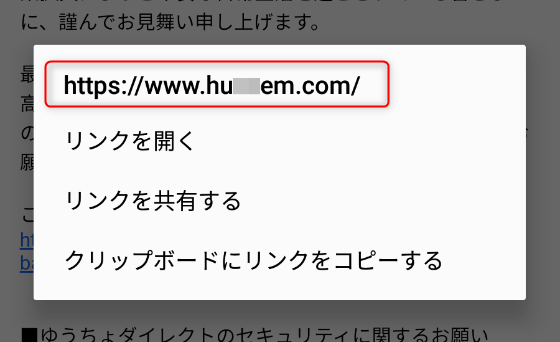

また、「リンク」を「長押し」して表示されるモーダルが以下です。

表示上は「本物」のようなURLになっていますが、実際に飛ばされるURLが上図の赤枠です。

全く関係のないサイトに飛ばされるのがわかると思います。

このように偽装して詐欺を行っています。

最後に。

「電子署名付きメール」は、フィッシング詐欺メールには有効な手段だと思いますが、残念ながらメーラーの対応が遅れていると感じています。

もし、現在メーラーをお探しの方がおられましたら、「S/MIME対応していること」を導入の条件に入れられることをオススメします。

また、現在お使いのメーラーの変更を検討されている方も同様です。

ただ、残念ながらAndroid携帯のメーラーアプリでの対応の遅れが目立っています。いずれ標準装備されるようになるとは思いますが、スマホこそ優先して機能の導入を行って欲しいですね。

この「電子署名付きメール」はこれからも広がる可能性が高いので理解されておくと役に立つと思いますし、詐欺の被害に合わないためにも理解しておくべきことなのではないかと思います。